As Empresas na mira da DEEP WEB

O que fazer para proteger o seu negocio?

Imagine um ambiente onde haja total privacidade para troca de conteúdo e informações, o que fez com que grupos famosos como o Wikileaks e o Anonymous (dá para colocar link ou indicação de referências para esses dois termos?) refugiassem por ali documentos sigilosos. Revolucionários que participaram da Primavera Árabe também o usaram para facilitar a articulação dos rebeldes e complicar o trabalho da inteligência policial. É nesse ambiente digital também que muitos jornalistas, militares e políticos se comunicam e acobertam suas ações, tornando-o um local seguro para troca de informações valiosas e, às vezes, controversas.

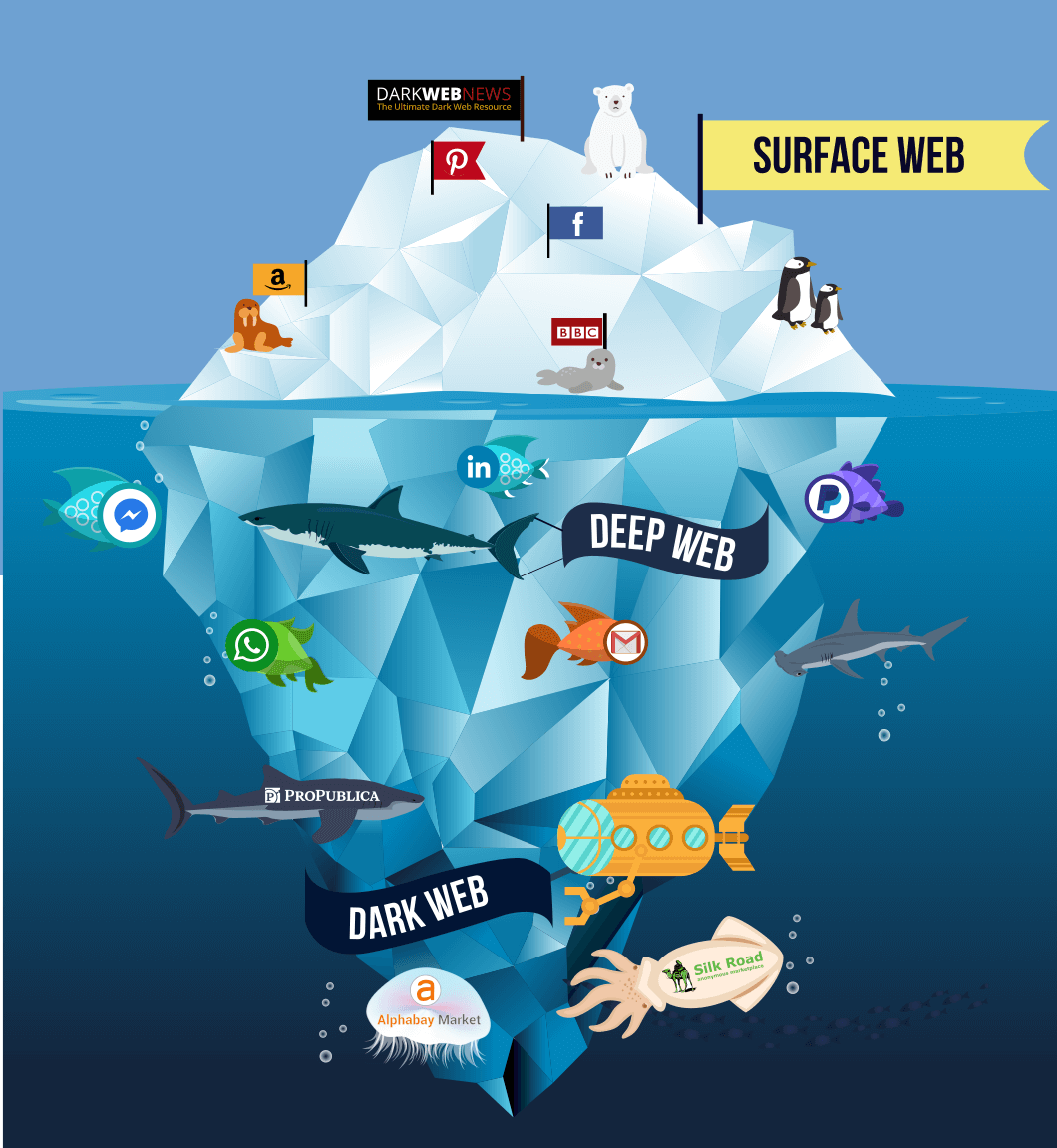

Estamos falando da Deep Web, nome que se dá à camada da internet que não pode ser acessada através de mecanismos de busca, como o Google, por exemplo. Nesse ambiente, nada é indexado e, portanto, não é possível encontrar o que se quer num endereço ponto.com. É como se essa parte "escondida" da internet não existisse para os navegadores comuns. Para ficar claro do que estamos falando, faça o download do infográfico exclusivo “Mergulhando nas Profundezas da internet” ao lado. As duas primeiras faixas de água são as que normalmente acessamos. Abaixo, está a Deep Web, acessíveis por meio de navegadores como o TOP, onde se encontram navegadores como TOR, que nasceu com o intuito de preservar a identidade do usuário, e a plataforma de redes anônimas Freenet.

Justamente por permitir privacidade e anonimato, com serviços de hospedagem e armazenagem invisíveis, a Deep Web torna-se uma rede paralela atrativa, que, dizem, chega a ser 500 vezes maior que a superficial e é fórum de discussões mais sérias e valiosas. Em um passeio pela Deep Web é possível encontrar bibliotecas com livros raros, serviços de mensagens instantâneas e acervos de livros, músicas e filmes. Mas é nesse ambiente também no qual o submundo do crime atua. Na Dark Web é possível realizar atividades ilícitas, como comprar drogas, armas e pessoas, ter acesso à pornografia infantil e até encomendar um assassinato, sendo, assim, palco de investigações policiais.

Baixe o infográfico e conheça

melhor as camadas da Deep Web,

seus navegadores, diferentes usos,

vantagens e riscos.

Riscos em downloads

Em um ambiente de muito conteúdo, onde é difícil saber o que pode ou não ser baixado, todo cuidado é pouco. Muitos tipos de vírus, malware e ransomware são armazenados em páginas ocultas da Deep Web. Usuários inexperientes, por exemplo, podem baixar algo em suas máquinas e ter seus computadores usados para proliferação de conteúdo indevido ou até proibido. Por meio de fóruns e redes de comunicação, há a comercialização de todos os tipos de informações úteis para a elaboração de outros golpes e ataques no meio digital. E sempre há um público preparado para aproveitar estas informações. Por isso, segundo o especialista em Riscos Cibernéticos da AIG, Victor Perego, deve haver conscientização sobre uso correto da tecnologia e a implementação de controles que impeçam que usuários tenham acesso a esse tipo de rede nas empresas.

“Claro, além disso, é desejável que as empresas avaliem a contratação de serviços de monitoramento dessas redes e que vai indicar se existem fóruns discutindo algo que envolva a empresa, se estão sendo planejados ataques ou compartilhados materiais vazados. Há empresas especializadas em segurança digital que trabalham em contra-ataques e na defesa de seus clientes”, informa Perego.

Mesmo com todos esses cuidados, um seguro como o CyberEdge® da AIG deve ser sempre uma solução a ter em mente em casos de vazamento de dados e outros incidentes na rede. Para estes casos, por exemplo, entra-se com investigação e pagamento de indenizações, além do ressarcimento para custos de defesa e multas perante órgãos reguladores.

““As principais ferramentas voltadas para a navegação na Deep Web nasceram com propósitos legítimos de preservação da privacidade e como resposta à censura em alguns países. Entretanto, a sensação de anonimato conferida por estas ferramentas faz com que diversas atividades criminosas também ocorram neste espaço. Por isso, todo cuidado é pouco”, finaliza Victor.

Fonte: Negócio Seguro AIG em 13/08/2019